置换加密法就是指重新排序文字中的英文字母。这类加密法与拼图小游戏类似。在拼图小游戏中,全部的图块都在这儿,但他们最开始的排序部位并有误。置换加密法设计师的总体目标是设计方案一种方式,使您在了解密钥的情形下,能将图块非常容易地恰当排列。要是没有这一密钥,就难以恰当地拼接图块。登陆密码剖析者(网络攻击)的目的是在沒有密钥的情形下重新组合拼图图片,或从拼图的特点中发觉密钥。设计方案置换加密法的总体目标是让网络攻击的这两个总体目标都难以完成。

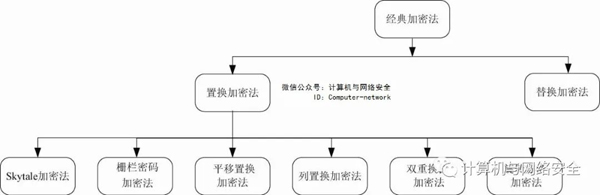

置换加密法的分类构造如下图1所显示。

图1 置换加密法的分类构造

1、Skytale加密法

斯巴达人是最开始将置换加密法用以国防消息传递的人之一。她们创造发明了一种被称作Skytale的专用工具(见图2)。Skytale便是一种加密用的、具备一定大小的棍子或法杖。斯巴达人把主要的信息写在盘绕于Skytale上的皮革制品或羊皮纸上以后,再把皮革制品或羊皮纸解出来,那样就能合理地弄乱字母顺序。仅有把皮革制品或羊皮纸再一点点卷回与原先加密的Skytale一样大小的棍子之后,文本信息才可以逐圈并排展现在棍子的表层,从而复原出它本意。

图2 Skytale实例

置换加密法应用的密钥通常是一些图形,它选择了重新排序英文字母的方法。例如,Skytale加密法的密钥是Skytale杆,便是用它来弄乱字母顺序的。密文英文字母按一个方位填好(例如,Skytale加密法是自上而下填好),再从另一个方位载入(例如,Skytale加密法是将皮革制品或羊皮纸卷起来后从左往右载入)。

2、栅栏密码加密法

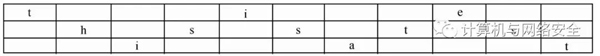

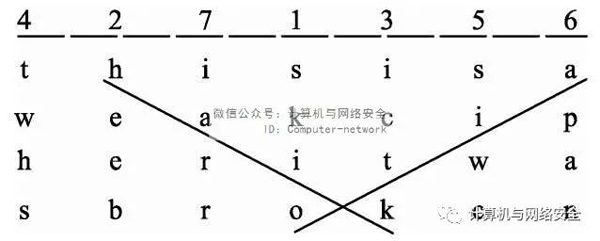

栅栏密码(Rail-fence)加密法(见图3)并不是按自上而下的方法填好密文和载入保密的,反而是应用了对角方法。在这类加密法中,密文是按“Z”字型的方法填好在方形的对角上的,随后按行载入以转化成保密。例如,假如方形的高为3,长为11,那麼密文“this is a test”在该方形中的填好如下图3所显示,这时,按行载入所形成的保密便是“tiehsstsiat”。

图3 Rail-fence加密法实例

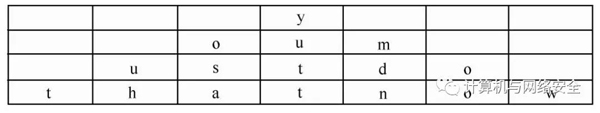

一样的历程可以运用于别的图形。例如,在一个固定不动尺寸的方形中,可以将密文填好成一个三角形,随后,按列载入转化成保密。图4是将密文“You mustdo that now”填好在一个7×4的方形中,这时,按列载入转化成的保密是“tuhosayuttmdnoow”。

图4 三角加密法实例

3、移动置换加密法

置换加密法的一种简易完成方式是移动置换加密法,这很像洗一副扑克牌。在移动置换加密法中,将保密分为了固定不动尺寸的块。通常,块越重越不易破解。设块尺寸为s,置换函数公式f用以从1到s中选择一个整数金额,每一个块中的英文字母依据f重新排序。这类加密法的密钥便是(s,f)相匹配的详细标值。例如,设s为4,f给列入(2,4,1,3)。这代表第1字符移到部位2,第2字符移到部位4,第3字符移到部位1,第4字符移到部位3。

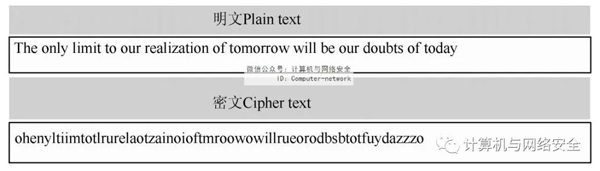

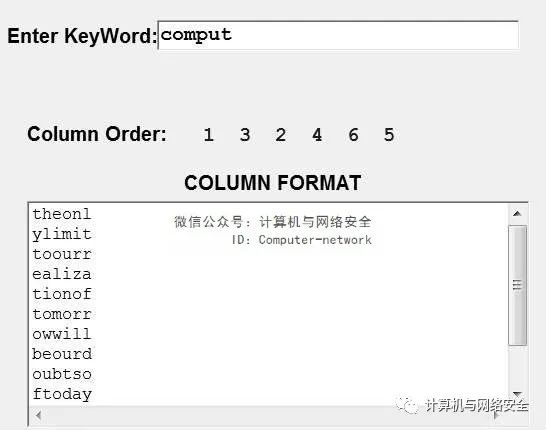

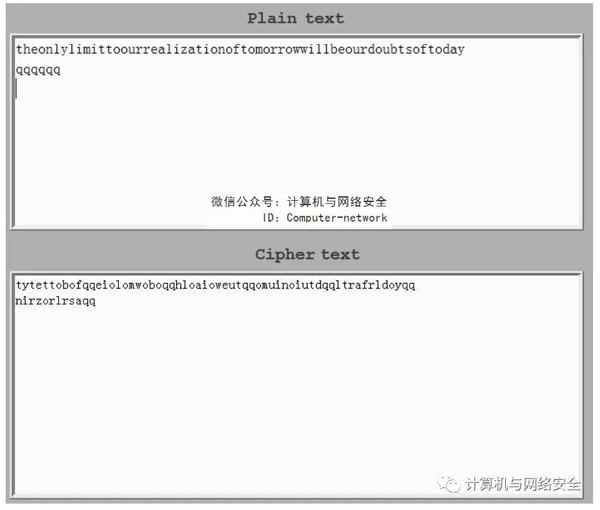

例如,运用这类置换加密法将密文“The only limit to our realization of tomorrow will be our doubts of today”加密。最先,设定密钥(s,f),如将s设成7,则密文将被分为块,每片包括7个英文字母,不够的用空字符铺满。随后,依据给出的函数公式f=(4,2,3,5,7,6,1)将每一个块重新排序,转化成相应的保密,如下图5所显示。

图5 密文和保密实例

可以用保密进攻法和已经知道密文进攻法来破译移动置换加密法。保密进攻法根据查询保密块,搜索出很有可能转化成可读单词的排序方法。一旦看到了某一块的置换方法,就可以将其运用到03保密的全部块中。假如登陆密码数据分析员了解根据错乱字母顺序来组成英语单词,那麼破译移动置换加密法便是一个简便的运行了。已经知道密文进攻法就更简易,知道密文中将会包括的一个英语单词后,进攻法可分3个过程对保密开展破译:

1)找到包括构成已经知道英语单词的各英文字母的块;

2)根据较为已经知道英语单词与保密块,明确置换方法;

3)在保密的别的块上检测上边得到的置换方法。

4、列置换加密法

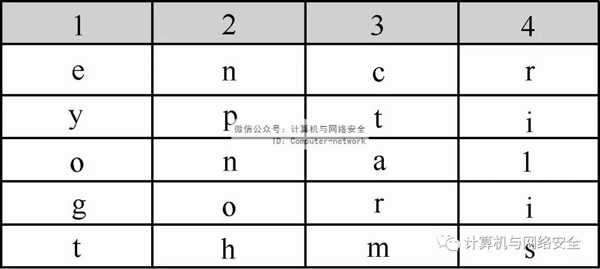

列置换加密法是将密文按行填好在一个方形中,而保密则是以预订的次序按列载入转化成的。例如,假如方形是4列5行,那麼语句“encryption algorithms”可以如下图6所显示载入方形中。

图6 列置换矩形实例

按一定的次序载入列以转化成保密。针对这一实例,假如载入次序是4、1、2、3,那麼保密便是“riliseyogtnpnohctarm”。这类加密法规定铺满方形,因而,假如密文的英文字母不足,可以加上“x”或“q”乃至空字符。

这类加密法的密钥是行数和载入列的次序。假如列数很多,则记起來也许会较为闲难,因而可以将它表明成一个关键词,以便于记忆力。该关键词的长短相当于行数,而其字母顺序决策载入列的次序。

例如,关键词“general”有7个英文字母,代表着方形有7列。若按英文字母在声母表中的次序开展排列,则由关键词general得知载入列次序为4、2、6、3、7、1、5。图7得出了一个列置换方形加密实例。

图7 列置换方形加密实例

针对列置换方形加密的破解,超强力进攻法便是试着全部有可能的列和行,成本较高且没什么进展。恰当的办法是将这个问题开展溶解,可以根据3步来破译列置换加密法。最先,试着明确互换方形的很有可能尺寸(是多少行和多少列)。随后,试着在这种很有可能的方形中找到恰当的。最终,了解恰当的方形以后,试着重新排序方形列,便于复原信息。

(1)明确列的很有可能尺寸

这也是超强力进攻法的第一步,也是最容易的工作中。由于该加密法彻底是列自动换行,因此保密标识符的数量一定是个数乘于行数的积。例如,假定捕获的最新消息有153字符,153可以转化为3×51、51×3、17×9或9×17。假定这一新闻是在一个方形中互换的,那麼这4个积毫无疑问界定了其尺寸,换句话说,这一方形有3行51列、51行3列、17行9列或9行17列。沒有别的方形可以彻底铺满这153字符了。因为3×51或51×3的列和行相距比较大,因而不可能是加密用的方形。最有可能的是17×9或9×17。因而,下一步便是找到这彼此之间哪个是合理的。

(2)明确恰当的方形

这一环节是根据一个客观事实,即方形的每排表明的全是标准英语的一行。密文的全部英文字母仍发生在保密中,他们仅仅移位了罢了。因而可以依靠英语的普遍特性来检验保密最有可能的排序方法。例如,英语中的每句包括大概40%的元音字母,假如某一方形的元音字母遍布达到每排40%的规范,那麼这类推断很可能便是恰当的。

9×17的方形有9行,因而每排应该有大概3.6个元音字母。将保密填写这一方形中,并测算每排的元音字母数量。测算出具体的元音字母数与希望的元音字母数之差的平方根,并将这种误差求和,就可以转化成该方形的优秀率。最好优秀率相匹配的误差总数最少。

(3)复原列的次序

破译列置换加密法的最后一步是找到列的恰当次序。这也是根据错乱字母顺序来组成词的全过程,必须灵活运用英文字母的一些特点,如正确引导标识符、连字集权重计算等。

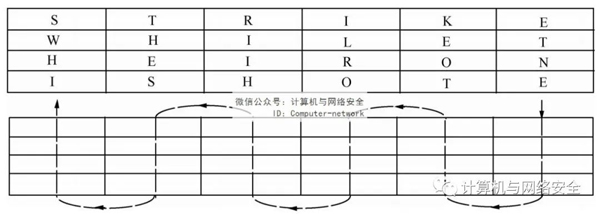

依据列置换加密法的加密基本原理还发展出一些变异,如火车轨道法。火车轨道法规定密文的长短务必是4的倍率,若不符合规定,则在密文最终再加上一些英文字母以合乎加密的标准。将密文以自上而下的次序分二行一行行写下。依次由左而右再自上而下地写下英文字母即是保密(在写密文时还可以写出3行或4行等,书写不一样,打法也相对应不一样)。例如,密文“STRIKE WHILE THE IRON IS HOT”,最先,该密文不符合条件,故在尾部再加上英文字母“E”,使密文的长短变为4的倍率。随后,将密文以自上而下的次序一行行写下,如下所示所显示:

S R K W I E H I O I H T

T I E H L T E R N S O E

依次由左而右再自上而下地写下英文字母,即是保密:SRKWIEHIOIHTTIEHLTERNSOE。

铁轨法的破译全过程也比较简单,以上例里将密文每4个英文字母一组,小组之间用空格符分隔,就可以得:

SRKW IEHI OIHT TIEH LTER NSOE

由于了解数据加密的次序,因此接受即可将密文用一平行线从正中间分成2个一部分,如下所示所显示:

SRKW IEHI OIHT | TIEH LTER NSOE

随后左右两半依次轮番读取英文字母便可复原明文。

路游法可以说成火车轨道法的一种营销推广。此办法也需要将明文的尺寸更改为4的倍率,以后再将调节过的明文依次由左而右再自上而下的次序(此顺序称之为排列顺序)填写格子方形中。按照某一事前規定的路径(称之为游走路径)来游走方形并輸出所通过的英文字母,即是密文。路游法的稳定性关键在于排列顺序与游走路径的设计方案,但一定留意的是,排列顺序与游走路径决不可同样,不然便没法数据加密。

依前列明文为:STRIKE WHILE THE IRON IS HOT,将此明文放进方形且若以象8所显示的路径游走,则可获得密文:ETNETOEKILROHIIRTHESIHWS。

图8 游走路径提示

美国人在第一次世界大战阶段应用的是一种互换优化算法——终断列互换法。在这类数据加密法中,先载入一些预订的对角英文字母,随后再载入各列,读取各列时忽视已阅的英文字母。例如,在图9一样的策略中,最先载入对角的英文字母,随后再载入各列,結果密文为“haik aito sk eeb ic twhs swc pan irr”。

图9 终断列互换法英文字母载入方式提示

双向列互换数据加密法,正如其名字所表达的那般,会先用列互换法将明文数据加密,随后再用列互换法将第一次换位数据加密的密文加密。这2次互换所采用的关键词可以同样。经2次互换后,明文英文字母的部位会被彻底弄乱。

5、双向互换数据加密法

第一次世界大战阶段,法国应用过一种知名而繁杂的双向互换数据加密法。一个关键词语句(应用字母顺序方式)会被转化成一个数据编码序列。例如,关键词语句为“next time”,那麼其数据语句相匹配如下所示:

n e x t t i m e

5 1 8 6 7 3 4 2

最先,将明文(如“bob I need to see you at the office now alice”)“一行行”填好在这个数据编码序列的下边,如下所示所显示:

5 1 8 6 7 3 4 2

b o b i n e e d

t o s e e y o u

a t t h e o f f

i c e n o w a l

i c e

随后,按列的次序将这种列下的英文字母“一行行”填好在同样的数据编码序列下边,如下所示所显示:

5 1 8 6 7 3 4 2

o o t c c d u f

l e y o w e o f

a b t a i i i e

h n n e e o b s

t e e

最终,按列的次序载入这种英文字母,便会转化成密文“oebne ffesd eiouo ibola htcoa ecwie tytne”。

运用该数据加密法通常会转化成沒有彻底填充斥着的列互换,这会使登陆密码数据分析员改密码更为艰难。在第一次世界大战暴发以前,法国的早已逐渐开始提前准备数据加密工作中了。她们最开始的功绩是开发设计了一个功能齐全的无线通信数据分析系统。美国人的拼搏获得了收益,她们可以破译与阅读法国用双向列互换数据加密法加密的好多信息。

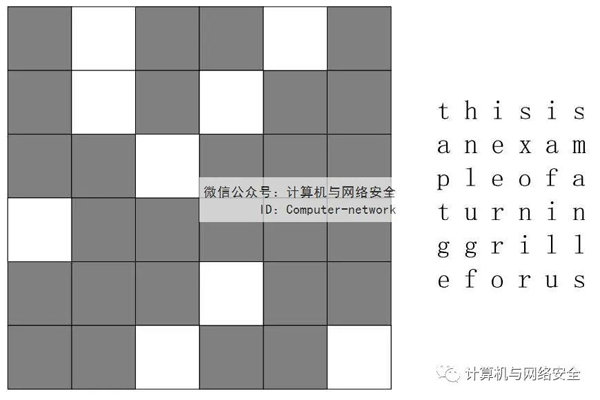

6、转动格子数据加密法

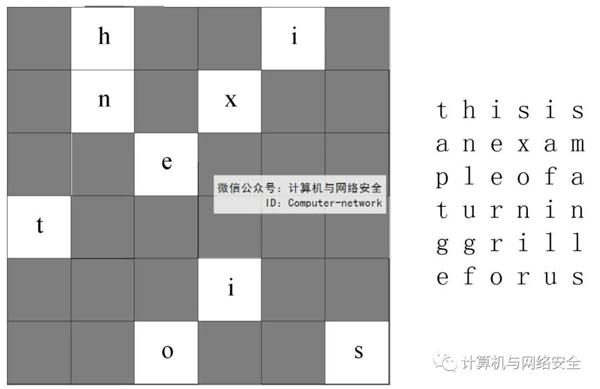

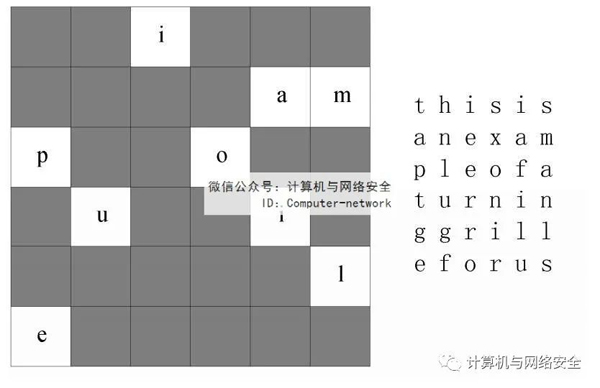

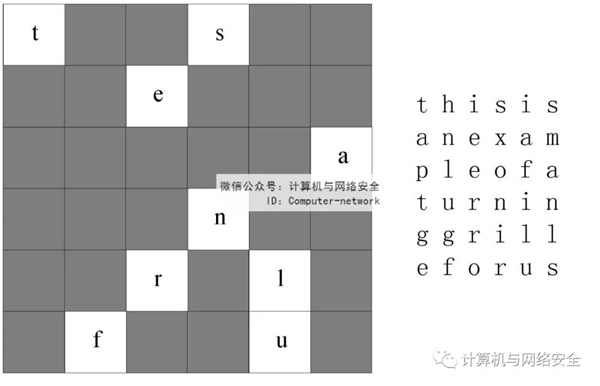

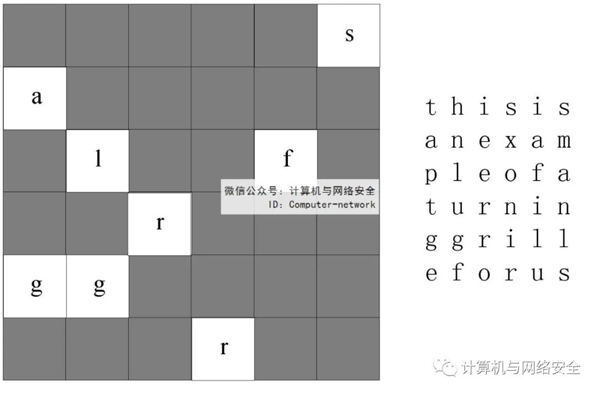

在第一次世界大战期内,德国军队应用的数据加密法从互换数据加密法改为了更换数据加密法。到了1916年,她们又改回了互换数据加密法。这一次她们使用了转动格子。转动格子初次发生在兴登堡(Hindenburg)于1796年写的一本书中,并迅速就时兴了起來。转动格子数据加密法在18世纪初被应用得很经常,之后又在第一次世界大战阶段被法国应用。图10是一个非常典型的转动格子和一些样版明文(this is an example of a turning grille for us)。假如将转动格子放到明文上边,那麼表明的第一个密文集就如下图11~图14所显示。这种密文按行的次序可读为“hinxetios”,最后的密文为“hinxetios iampouile tseanrlfu salfrnggr”。

图10 典型性转动格子实例与明文

图11 未转动时的旋转格子实例与明文

图12 转动格子第1次转动与明文

图13 旋转格子第2次转动与明文

图14 旋转格子第3次转动与明文

旋转格子的破译全过程非常简单,只需要每一次顺时针方向转动90°时将相应的密文填写空白格,就可以修复明文。

总而言之,伴随着登陆密码剖析新技术和计算水平的飞速发展,明文和密文在转换全过程中仅做部位上的运动是绝对不够的,还一定要有码值上的转变。初始的互换加密算法在抗进攻领域的较大缺点是它不可以抵御差分信号进攻。若要抵御差分信号进攻,明密文间一定要有不错的混和与蔓延特性。因而,好用的互换加密算法务必依靠某类替代转换做为輔助方式,以此加强明密文转换间的最优控制,便于抵御一些当代登陆密码进攻方式。

因为互换加密算法有两个优势:一是互换加密算法有广泛的密匙室内空间,二是互换转换是一种非常容易完成的迅速转换,因而它还不容易被大家忘却。虽然替代工作登陆密码对比互换登陆密码早已极为稍逊,但其依然具备坚强的活力,自然这类活力的客观现实取决于将来登陆密码设计师的用心关爱。