勒索病毒在不断转变发展趋势,攻击者会采用各种各样方法勒索总体目标付款保释金,现如今它不但是加密数据信息,与此同时也会导致数据泄漏。

很多公司组织相信健全的防病毒软件维护计划方案可以避免被勒索病毒攻击,可是敲诈勒索攻击依然一次又一次取得成功。大多数是状况下,攻击者会利用虚拟专用网中的一些已经知道系统漏洞,或是对泄露在移动互联网中的服务器开展攻击,并不充分是利用恶意程序立即开展攻击。

Ragnar Locker

Ragnar Locker在2020年上半年度逐渐攻击大中型机构,它有着较强的目的性,每一个样版全是为总体目标机构量身订做的。假如受害者回绝支付,她们的数据信息将被发布在网络上。攻击者宣称,该笔钱是她们发觉系统漏洞、为文档给予破译和为受害者给予OpSec学习培训的奖赏。

依据回绝支付的受害者名册,Ragnar Locker的具体目的是美企,行业类别不尽相同。

Ragnar Locker 技术指标分析

科学研究工作人员挑选近期发觉的恶意程序样版开展剖析:1195d0d18be9362fb8dd9e1738404c9d

运作时,Ragnar Locker会查验电子计算机地区设定。如果是列举的某一国家区,它将终止实际操作并撤出。

没有在以上目录中的国家,它将再次检查一下字符串数组:

全部准备工作结束后,恶意代码将检索系统盘并加密受害者的文档。

RagnarLocker应用根据Salsa20开展加密。 每一个文档的密匙和任意标值也是唯一转化成的,并根据木马病毒中硬编码的2048位公共性密匙一起加密。

在加密文档后,Ragnar Locker会将加密的密匙,随机数字和复位变量定义加上到加密的资料中,并加上标识“!@#_®agna®_#@!”。

Egregor

Egregor勒索病毒于2020年9月被发觉,通过逐步剖析,其与Sekhmet勒索病毒和Maze勒索软件存有关系。

Egregor勒索病毒通常会发生断开连接的状况,恶意程序样版是一个DLL文件,必须应用命令行参数并得出的准确登陆密码来运行。 Egregor是最激进派的勒索病毒大家族,假如72钟头内不付款保释金,受害者的信息可能被发布。

Egregor技术指标分析

科学研究工作人员挑选近期发觉的样品开展剖析:b21930306869a3cdb85ca0d073a738c5

恶意程序仅有在运行流程中给予恰当登陆密码才会起效。 此技术性致力于阻拦沙盒游戏全自动剖析及其科学研究员工的手动式剖析,沒有准确的登陆密码,就不太可能压缩包解压和剖析有效载荷。

缓解压力运作木马程序后,最后取得了一个搞混的二进制文件,该二进制文件依然不适宜静态数据剖析。 Egregor中采用的搞混技术性与Maze、Sekhmet中的搞混技术性十分类似。

控制流搞混实例

控制流搞混实例

合理负荷逐渐实行时,它将查验电脑操作系统客户语言表达,防止对安裝了下列语言表达的电子计算机开展加密:

停止下列过程:

Egregor应用根据流登陆密码ChaCha和非对称加密登陆密码RSA的混和加密计划方案。

Egregor会转化成一对唯一的对话密匙对。 对话专用型RSA密匙由ChaCha导出来并应用唯一转化成的密匙 随机数字加密,随后用主公共性RSA密匙加密该密钥和随机数字。 結果存放在二进制文件中(在本例中为C:\ProgramData\dtb.dat),并在保释金纪录中储存为base64编号的字符串数组。

Egregor解决的文档会形成一个新的256位ChaCha密匙和64位随机数字,根据ChaCha加密文档內容,随后应用对话公共性RSA密匙加密秘钥和随机数字,最终将他们与一些輔助信息内容一起储存。每一个加密文档的最终16个字节数由动态性标识构成。

Egregor的自然地理覆盖面积比Ragnar Locker的更广:

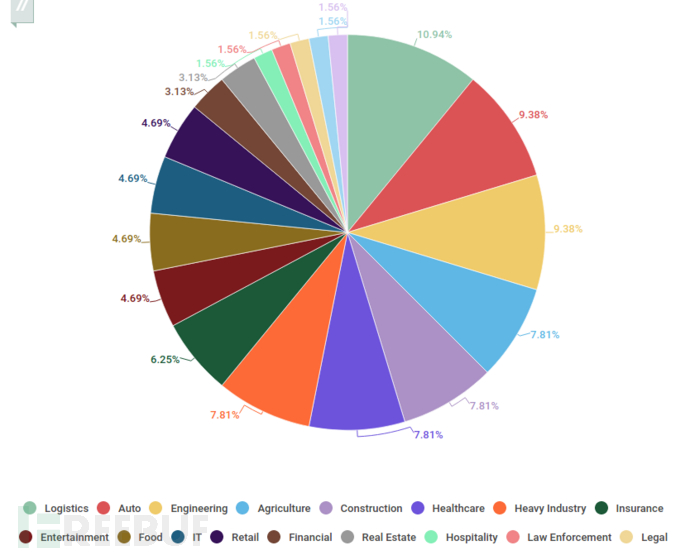

涉及到众多领域:

保障措施

- 勿将远程桌面服务(例如RDP)开放到互联网技术中,开放服务项目必须应用强登陆密码;

- 立即安裝商业服务虚拟专用网可以用补丁包;

- 立即升级全部设施上的手机软件,避免被勒索软件攻击;

- 将防御力对策关键放到检验横着挪动和向Internet的数据泄漏层面;

- 按时备份资料;

- 学习培训职工提升安全防范意识,如何防范勒索软件攻击。