Emotet在2014年发生时仅仅一款金融机构木马病毒,通过近些年的发展趋势,Emotet的作用持续拓展,早已演变变成完善的恶意软件派发服务项目。

Emotet发展历程

Emotet 恶意软件第一个版本发生于2014年,根据阻拦互联网技术总流量来窃取金融机构凭据信息。那时候,Emotet恶意软件的进攻总体目标是法国和德国的金融机构。

迅速,第二个版本发生了,并提升了一些附加的模块,例如转帐、垃圾邮件、DDoS和详细地址簿窃取模块。Emotet 第三版发生于2015年,关键更新了反绕开作用,并将德国瑞士的金融机构添加了潜在性进攻总体目标目录。

2016年12月,Emotet第4个版本发生,改动了进攻空间向量。第4版最开始关键依靠RIG 4.0漏洞检测模块来进到受害人电子计算机,接着转为垃圾邮件。以后,第4版从应用自身的金融机构模块转为在受传染的设备上释放出来别的的木马病毒。

依据采用的模块不一样,Emotet 恶意软件可以实行很多的故意主题活动。病毒感染的大部分版本包含一个垃圾邮件模块,可以利用从受传染的设备来推送故意电子邮件来散播恶意软件。另一个十分普遍的模块是凭据窃取模块,容许Emotet 来从web电脑浏览器和邮箱客户端窃取比较敏感信息。

从2017年逐渐,Emotet木马病毒中出現了散播器模块,可以用于感柒根据网络连接互连的全部设备。除此之外,病毒感染还建立了详细地址簿窃取模块,剖析了发送邮件者和接受者相互关系,并且用搜集来的信息来提高接着从客户电子计算机进行的进攻主题活动的实效性,用私人定制化的垃圾邮件来进攻好朋友、家庭主要成员和大学同学。

Emotet 恶意软件根据模块的运用和不一样的反绕开函数公式给予了很多灵便的作用,还建立了停留。为保证恶意软件在受传染的设备中,恶意软件会引入运作的过程中,一般是Explorer.exe。除此之外,恶意软件还用任务计划和注册表修改的方式。

Emotet 恶意软件剖析

ANY.RUN 的一个视频展现了Emotet的实施全过程,对该恶意软件的手段开展了深入分析。

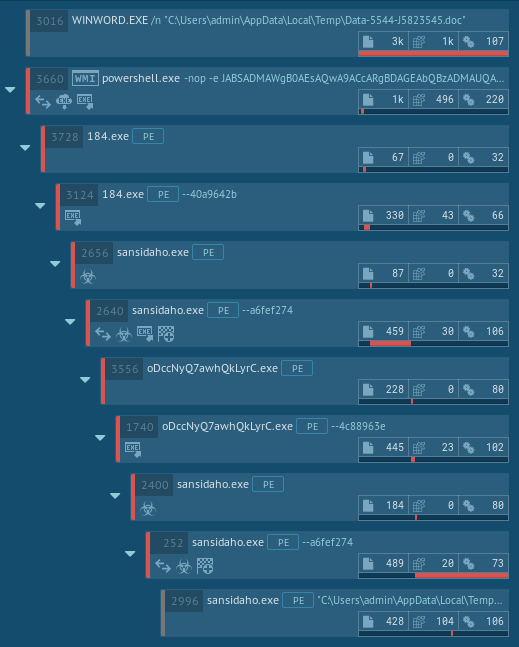

图 1: emotet实行的过程树

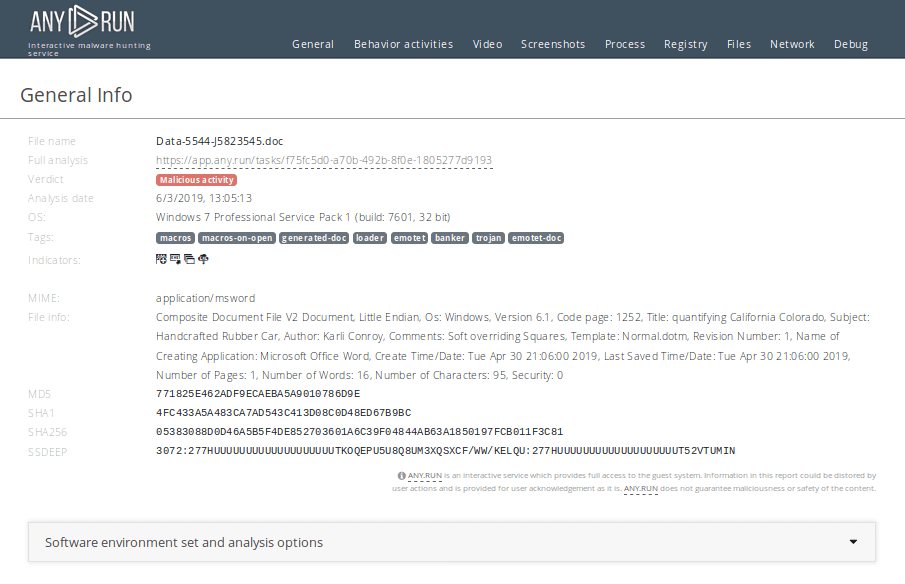

图 2: Emotet 剖析的文字汇报

Emotet 实行全过程

Emotet 木马病毒最开始是根据故意垃圾邮件散播的,攻击链的第一步便是应用社会发展工程设计引诱潜在性受害人开启office 配件。文档开启并启用了宏后,客户不用开展其它实际操作。免费下载的文件包含有故意的VBA 编码,代码会在文档被开启后运作。感柒全过程中的别的选择项包含应用WMI 来开启下载payload的Powershell 脚本制作。Powershell 脚本是编号的,,Emotet 必须别的的流程来在受传染的体系中完成停留,拷贝自身到%AppData% 文件夹名称中,并注册表修改中的autorun值。通过任何的感柒全过程,恶意软件会与服务器发送信息和接受信息。在实行的最后一步,Emotet 会等候来源于C2 网络服务器的指令。

Emotet传播效果

Emotet恶意软件最首要的传播媒介是故意垃圾邮件主题活动。该木马病毒应用详细地址簿窃取模块来获得受害人电子邮件帐户的全部垃圾邮件,高并发赠给遭劫持帐户的全部手机联系人。

因为接到电子邮件的人一般全是发件人了解的人,因而Emotet进攻的通过率很高。受害人接受到的电子邮件中一般都带有一个故意URL,点一下后会免费下载恶意软件。垃圾邮件并并不是Emotet应用的唯一传播效果,还会继续应用特殊的Windows系统漏洞在客户彻底不知道的情形下侵入客户设备。

汇总

Emotet 恶意软件是现在活跃性的最繁杂、极具毁灭性的木马病毒。自2014年发生逐渐,就持续演变,引进了反绕开特点,获得了蜘蛛作用,乃至从起初的信息窃取转为在被感染的设备上安裝别的木马病毒。Emotet 可以在邻近系统软件中散播,可以比较容易地感柒同一互联网中的别的设备,促使该进攻变成受害人的恶梦。伴随着恶意软件中添加了一系列的反剖析技术性促使这一状况变的更为繁杂。

文中翻譯自:https://any.run/malware-trends/emotet倘若转截,请标明全文详细地址。